Cloud Security for Endpoints by Bitdefender

Mevcut fiziki ortamınızı Bitdefender’ın güçlü bulut yapısıyla kontrol altına alın!

Bitdefender yıllardır kendi antivirus motoruna sahip olmasının yanında hala bir çok antivirus yazılımının antivirus motoruna ev sahipliği yapmaktadır. Bu ürünler; Gdata, Fsecure, Bullguard ve Qihoo gibi yazılımlardır. Bitdefender'in sağladığı bulut altyapısı üzerinden, yerel ağ üzerindeki tüm Windows sunucularını ve iş istasyonlarını korumak üzere geliştirilmiş bir çözümdür. Bulut çözümü sayesinde hızlı bir şekilde bilgisayarlarınızı güvenlik altına alabilir internetin olduğu her yerden kullanıcılarınızı yönetebilirsiniz.

Anti-malware

- Usb sürücünüzü bilgisayarınıza takıldığı anda temizler

- Taranmasını istemediğiniz dosyaları tarama dışı bırakabilirsiniz (backup,film,müzik gibi).

- Karantina yönetimi daima sizin elinizde olur.

- Active virus control sayesinde günlük taramalar ile bilgisayarları yormazsınız.

Firewall

- Bilgisayardan içeri ve dışarı doğru oluşan tüm trafiği denetler

- Wi-fi kablosuz bağlantılarınızı monitor eder

- Sisteminizde internete giriş/çıkış yapan uygulamalara, kurallar yazarak izin verebilir, ya da engelleyebilirsiniz.

- (IDS) Intrusion Detection System (izinsiz girişleri algılama) sayesinde portlara yapılan atakları anında algılar ve önler.

User Control

- User control sayesinde tüm kullanıcılarınıza özel ayarlar uygulayabilirsiniz.

- Gerektiği hallerde, interneti tamamen kapatın.

- İstediğiniz web sayfalarına girişini engelleyin.

- İstediğiniz uygulamaların, belirli saatlerde kullanımına izin verin (msn, skype gibi).

- Keyword Block ile dilediğiniz kullanıcının sadece (oyun, silah gibi) anahtar kelimelerle girmek istediğiniz siteleri engelleyebilirsiniz

Privacy control

- Anti-phishing kontrolü açıldığında, e-posta ve web üzerinden dolandırıcıların size ulaşmasını engeller.

- Search Advisor, Google üzerinde yaptığınız aramalarda sahte içerik olup olmadığını anlık olarak kontrol eder.

- İnternet üzerinden alışveriş ve bankacılık işlemlerinizi güvenli bir şekilde yapabilirsiniz

- Keyword tabanlı engelleme sistemi. Örnek: İçinde “xxx” geçen tüm e-postaları bloklar.

- Data protection. Kredi kartı, şifreler gibi özel veriler tanımlanır. Bu verilerin web formlarında kullanımını engeller

Security for Virtualized Environments SVE

Sanal makinalarınızı agent olmadan korumak istemez misiniz?

Dünya çapında 400 milyondan fazla bilgisayarı koruyan Bitdefender, başarılarını katlayarak sanal dünya üzerindeki yerini aldı. Diğer Bitdefender ürünlerine kıyasla sadece anti-malware modülü vardır. Sanal bilgisayarların korunmasının önemli bir hal almasıyla birlikte Bitdefender SVE kendisini kanıtladı. Birçok bağımsız test kuruluşlarında birinci olarak anti-malware tarafında güvenli olduğunu bir kere daha gösterdi.Sanallaştırma ortamındaki sanal makineleri, "agent" olmadanmalware'den korumak üzere geliştirilmiş bir çözümdür. Bu sayede sanal makinelerinizi performans kaybına uğratmadan koruyabilir. Bitdefender’in güçlü alt yapısıyla sanal makinalarınızı yormadan koruma altına alınmış olup güvenlik seviyenizi arttırmış olursunuz.

Bitdefender Client Security

Tek Konsoldan Tüm Bilgisayarlarınızı Gerçekten Yönetmenin Zevkini Alın!

ICSA Labs, Virus Bulletin, West Coast Labs dahil kendi eşsiz, proaktif anti-malware koruma için, Bitdefender ödüllü tarama motorlarını önde gelen belgelendirme kuruluşları tarafından kabul edilmiştir. Bitdefender birden çok düzeyde gelişmiş koruma sağlar: Antivirüs, Antispam, Antispyware, Antiphising, içerik ?ltreleme, Truva Atı ve Rootkit algılama modülleri ile güvenliğinizi üst düzeye çıkarır.Bitdefender Merkezi Yönetim Konsolu: Bitdefender müşterilerine, sunucuları ve ağ geçidi ürünlerinin birleştirilmiş yönetim platformu üzerinden, ağ üzerinde her hususta yayılmasının raporlanması, konfigürasyonu ve uzaktan yüklenmesi amacıyla şirketlere olanaklar sunar.

Bitdefender Merkezi Yönetim Konsolu ile:

- IT yöneticileri için, bütün tehlikeli olaylarla ilgili casus yazılımları Network-wide ile görünebilmesi

- Ağ içinde yer alan yazılımsal ve donanımsal denetimin ele alınması

- Müşterilerin ve sunucuların sistem ayarlarının uzaktan yönetimi ve konfigürasyonu

- Tehlikeli olaylarla ilgili casus yazılımların sisteme sızma oranları ve eğilimlerinin tespiti

- Bir kurumun antimalware güvenlik uygulamalarının etkililik derecesinin ölçülmesi araçları

Ayrıntılı Tarama Yapılandırması ve Yönetimi:

Şüpheli dosyaları karantina bölgelerinde izole eder. Dosyalar temizlenebilir veya analiz için karantina bölgesinde tutulabilir veya orijinal konumuna geri dönmek için bir kez doğrulanır veya Bitdefender’ın Antivirüs Lab’ına değerlendirme için direkt gönderilebilir. Gerçek zamanlı erişim motoru üzerinde virüsleri tespit etmek için bir kullanıcı bir belge kitaplığı için bir belge ekler veya alırken, gerçek zamanlı olarak virüsleri algılar. On-demand tarama özelliği sistem kullanılabilirliği veya genel performansı etkilemeden çalışma saatleri dışında tarama yapma olanağı sağlar.Zamanlanmış tarama yapılandırması çalışma saatleri içinde herhangi bir potansiyel sunucu etkisi ya da sistem kesintilerini en aza indirerek, on-demand tarar ve güncelleme görevleri için yapılandırılabilir zamanlama sağlar. Enfekte veya karantinadaki şüpheli dosya izole edilerek karantina bölgelerinde tutulur. Dosyalar, silinebilir veya analiz için karantina bölgelerinde tutulabilir, bir kere doğrulandıktan sonra orijinal konumuna geri yüklenebilir, veya değerlendirilmesi için Bitdefender Antivirüs Lab’ına gönderilebilir. Çok sayıda iş istasyonları Bitdefender Centralized Management platformu ile kolay ve hızlı bir şekilde yönetilebilir. Bitdefender Yönetim Sunucusu tüm Bitdefender istemciler için uzak kurulumlar, yapılandırmalar ve raporlamalar için merkezi bir nokta oluşturur. Sunucu ve ağ geçidi ürünleri işletme içinde dağıtılan,tarama performansı ve güncelleme görevleri kapsamlı bir uyarı modülü üzerinden bildirir.

Bitdefender GravityZone

Tek bir konsoldan fiziki, sanal ve mobil ortamlarınızı koruyun!

ICSA Labs, Virus Bulletin, Checkmark, Checkvir ve TUV tarafında sertifikalara sahiptir. Ürün ağ üzerinden tüm kurumunuzda ki istemcilere kurulabilir. Bir ürün yönetmek hiç bu kadar basit olmamıştı. Ürünara yüzü ve yükleme esnasındaki kolaylıkları ile tüm müşterilerin gözdesi olmaya aday bir üründür.Herhangi yeni veya mevcut bir şirket için büyük ya da küçük ne olursa olsun güvenlik gereksinimler aynı olmalıdır. Şirketin fikri mülkiyetini ve gizli müşteri verilerini korurken iyi iş yapar, herhangi bir virüs salgısı etkisi büyük şirketlerin operasyonel verimliliğini etkiler ve iş gücü kaybına neden olur. Bu verimlilik kaybı küçük bir şirketi geriletebilir, en iyi ihtimalle şirketin büyümesini engelleyebilir. GravityZone ile aksamalar ve performansınız etkilenmeden korunabilirsiniz.Orta ve Çok Büyük Kurumlar için toplam bir güvenlik çözümüdür. Sanallaştırma ortamlarının yarattığı tüm avantajlardan faydalanabilmek üzere yeniden tasarlanmıştır.Bu sayede, fiziki, sanallaştırılmış ve mobil ortamlar için ölçeklenebilir ve yedekli güvenlikçi hizmetleri sağlar.Tamamen "scale-out" olarak tasarlandığından yüzlerce ya da milyonlarca noktayı korumaya başlar. Ve bütün bu sistemi tek bir yönetim panelinden rahatça yönetmek mümkündür. Orta seviyeden üst seviyeye kadar kullanılabilir. Çok sayıda sanal makinaya kurulabilir. Otomatik ölçekleme ve yüksek bulunurluk için tasarlanmıştır. Sadece sanallaştırılmış ortamlara kurabilirsiniz. Vshield entegrasyon desteği vardır. Çok sayıda modüller halinde kurulabilir fiziki makinalar, sanal makinalar ve tüm mobil cihazları birlikte 250 üniteye kadar tüm KOBİ'ler için uygundur.

Bilgisayar virüsü nedir?

Bilgisayar ortamına kullanıcının bilgisi/onayı dışında aktarılmış (çoğu zaman onaylayan kullanıcıdır mevcut kullanıcı dosyalarını, bilgisayardaki yazılım ve/veya işletim sisteminin bütünlüğünü, erişilebilirliğini, gizliliğini tehdit eden yetkisiz kod parçaları ve küçük yazılımlar genel olarak virüs olarak adlandırılırlar. Bilgisayar virüsleri, bir bilgisayardan bir diğerine yayılmak ve bilgisayarın çalışmasına müdahale etmek amacıyla tasarlanmış küçük yazılım programlarıdır.

Bilgisayar virüsleri genelde e-posta mesajlarındaki eklerle veya anlık mesajlaşma mesajlarıyla yayılır. Bu nedenle, e-posta eklerini, mesajın kimden geldiğini bilmeden ve böyle bir ek geleceğini bilmediğiniz durumlarda asla açmamanız önemlidir. Virüsler, komik resimler, kutlama kartları veya ses ve görüntü dosyaları gibi ekler halinde kimliklerini gizleyebilirler.

Bilgisayar virüsleri ayrıca internet ’ten yapılan karşıdan yüklemeler yoluyla da yayılır . Yasalara aykırı yazılımlarda veya karşıdan yüklemek isteyebileceğiniz diğer dosyalar veya programlarda gizlenebilirler.

Bilgisayar virüslerinden kaçınmaya yardımcı olması için bilgisayarınızı en son güncelleştirmelerle ve virüsten koruma araçlarıyla güncel tutmanız en son tehditler hakkında bilgi sahibi olmanız, bilgisayarınızı yönetici olarak değil standart kullanıcı olarak, çalıştırmanız ve internette sörf yaparken, dosyaları indirirken ve ekleri açarken bazı temel kurallara uygun hareket etmeniz gerekir.

Bilgisayarınıza virüs bulaşmışsa, virüsün türü ve bilgisayarınıza bulaşmak için kullandığı yöntem, virüsü temizlemek ve daha fazla bulaşmasını önlemek kadar önemlidir. Bilgisayar virüsleri yayılma yöntemine, yapısına ve amacına göre sınıflandırılırlar.

Virüs çeşitleri nelerdir ?

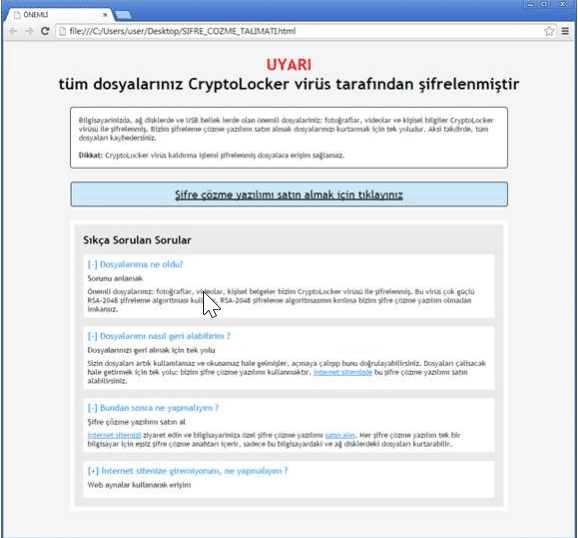

•Cryptolocker : Şifreleme ataklarında genellikle küçük bir yazılım gayri ahlaki olarak pishing yöntemleri ile bir mail eklentisi olarak bilgisayarınıza bulaşır ve tüm dosyalarınızı ve network üzerindeki bağlı olduğunuz bilgisayar ve klasörleri 256 bit zorlukta bir anahtar ile şifreler ve çözüm için fidye ister.

Sahte TTNET Eposta Görüntüsü (TTNET Virüsü ) Cryptolocker Virüsü Fidye Mesajı

•Malicious software: Kötü amaçlı yazılım veya malware, bilgisayar sistemlerine zarar vermek, bilgi çalmak veya kullanıcıları rahatsız etmek gibi amaçlarla hazırlanmış yazılımlara genel olarak verilen ad. Bu yazılımlara örnek olarak virüsler, solucanlar, truva atları, rootkitler verilebilir. Genellikle yazılım (software) olarak tanımlanmalarına rağmen bazen basit kodlar halinde de olabilirler. Bazen scumware (kirli yazılım) olarak da ifade edilen kötücül yazılımlar, hemen hemen her programlama veya betik (script) dili ile yazılabilmekte ve birçok farklı dosya türü içinde taşınabilmektedirler.

•Worms (Solucan): Bilgisayarınızda bulunan ağ bağlantısı sayesinde herhangi bir dosyaya gizlenmek zorunda kalmayan virüs her bilgisayara ağ bağlantısı üzerinden çoğalabilir.

•Trojen Horses (Truva Atı): Bir program ile bilgisayarınıza yüklenen bu virüs arka planda gizli olarak çalışır ve bilgisayarınızı oldukça zorlar.

•Macro (Makro): Bilgisayar uygulamaları ve bilgisayar programları ile dosyalara bulaşan makrolara sahip virüslerdir.

•Logic Bomb (Mantık Bombası): Mantık Bombaları, herhangi bir programın içerisine yerleştirilen virüs programlarıdır. Bazı şartların sağlanması durumunda patlayarak yani çalışmaya başlayarak sisteme zarar verirler.Bombalar, tüm dosyaları ve bilgileri silebilir veya sistemi göçertebilir.

•Trap doors (Tuzak Kapanları): Tuzak kapısı ya da arka kapı, bir sistemin yazılımını yapan kişi tarafından, yazılımın içine gizli bir şekilde yerleştirilen bir virüs yazılımıdır. Bu programın çalıştığı bilgisayara virüsü yerleştiren kişinin, uzaktan erişim yöntemiyle sistem koruyucularını aşarak sızması mümkündür.

•Exploit (Sömürme): İşletim Sistemleri ve bazı programların açıklarını bulup bu açıkları kötüye kullanma yöntemine “exploit” deniliyor. Exploit’ler ile sistem şifreleri görülebilir, sistemler hakkında bilgiler elde edilebilinir. Exploitler sistemin olağan olarak çalışmasına engel olurlar ve sisteme dışardan kod göndererek sistemi normal olarak çalıştığına ikna ederler ve genelde de yetkisiz erişim için kullanılmaktadır.

•Spyware (Casus): internette dolaşırken, ziyaret edilen siteleri, bu sitelerin içeriklerini sık kullanılan programları internet üzerinden üreticisine gönderir. internette dolaşırken tuzak pencerelere tıklandığında bilgisayara kurulur.

•Adware (Reklam): Sadece kullanıcı ile ilgili bilgileri kullanmazlar aynı zamanda browser ayarlarını değiştirirler.

Eğer anlam veremediğiniz reklamlar karşınıza çıkıyorsa ve browserınızın ana sayfası sizin istemediğiniz bir sayfa olarak ayarlanmışsa adware virüsü bulaşmış demektir.

•Keylogger (Tuş-kayıt): Keylogger, uzak bilgisayara kendi kurulumunu gerçekleştirdikten sonra genellikle kendini hiç belli etmeden çalışmaya başlar ve kaydettiği verileri programlandığı zaman aralıklarında hacker ’a iletir. Genellikle tüm klavye hareketlerini ara hafızasına alır ve transfer eder. Keylogger basitçe sizin klavyeden yaptığınız her vuruşu kaydeden ve bu kayıtları kişisel bilgilerinizi çalmak isteyen kişilere gönderen programlardır. Bu yolla sizin e-mail şifreniz, kredi kartı numaranız gibi hayati önem taşıyan bilgileriniz çalınabilir.

•Screenlogger (Ekran-kayıt): Keylogger ile aynı temel mantığa dayanır. Fare ile ekranda bir noktaya tıklamanız ile beraber aynı anda screen logger, adeta ekranın tamamının ya da küçük bir bölümünün (genellikle fare merkezli olarak küçük bir dörtgenin) o anki resmini çekerek bunları internet ortamında sabit bir adrese iletir.

•Rootkit (Kök kullanıcı takımı): Rootkit; çalışan süreçleri, dosyaları veya sistem bilgilerini işletim sisteminden gizlemek suretiyle varlığını gizlice sürdüren bir program veya programlar grubudur. Amacı yayılmak değil, bulunduğu sistemde varlığını gizlemektir. Önceleri çok kullanıcılı sistemlerde sıradan kullanıcıların yönetim programlarına ve sistem bilgilerine erişimini gizlemek için geliştirilmiş ve kullanılmış olmasına rağmen, kötü niyetli kullanımına da rastlamak mümkündür. Güvenilir bir kaynaktan geldiğine inanılan bir programın üst düzey yetki ile (root gibi) çalıştırılması zararlı bir rootkit 'in sisteme kurulmasına sebep olur. Benzer şekilde, çok kullanıcılı bir sistemde kernel vs. açıkları kullanılarak sistemde root yetkisi kazanıp rootkit kurulması en yaygın görülen bulaşma şeklidir.Rootkit'in gerçekte hangi dosyaları değiştirdiği, kernel'a hangi modülü yüklediği, dosya sisteminin neresinde kayıtlı olduğu, hangi ağ servisi üzerinde dinleme yaparak uygun komutla harekete geçeceğini tespit etmek güçtür. Yine de, belli zamanlarda en temel komutların ve muhtemel rootkit bulaşma noktalarının öz değerlerinin saklanarak bunların daha sonra kontrol edilmesi gibi metotlar kullanılabilir.

•Backdoor (Arka kapı): Backdoor, bir sisteme dışarıdan sızılabilmesi için o sistemde açık oluşturma işlemidir. Genellikle bazı portları açarak kendi üreticisinin ve/veya başka bir yazılımın sisteme sızmasını sağlayan yazılımlardır.

•Spam (Yığın mesaj): Spam, e-posta, telefon, faks gibi elektronik ortamlarda çok sayıda alıcıya aynı anda gönderilen gereksiz veya uygunsuz iletiler. En yaygın spam türleri reklamlar ve ilanlardır. Elektronik posta (e-posta), internet'in en eski ve halen en vazgeçilmez iletişim araçlarından birisidir. E-posta, fiziksel, alışıla gelmiş posta alımı ya da gönderiminin elektronik olanıdır ve internet üzerinden gerçekleştirilen, düşük maliyetli ve hızlı iletilen bir yapı olduğundan; güvenlik, kimlik denetimi gibi gereklilikler göz önünde bulundurulmamıştır ve bu yüzden e-posta altyapısı günümüzde internet'in en büyük problemlerine sebep teşkil etmektedir. Yığın ileti sadece e-posta ile sınırlı değildir. Diğer şekillerde de kullanıcının karşısına çıkabilmektedir; ICQ, Jabber, MSN gibi hızlı mesajlaşma servislerinde, Usenet haber gruplarında, Web arama motorlarında Web günlüklerinde (bloglarda), Fakslarda, Cep telefonlarında

•Telefon çevirici (Dialer): Çevirmeli telefon bağlantısı yapıldığında, sisteme sızıp sizin izniniz olmadan yurtdışı bağlantılı ücretli telefon araması yaparak, telefon faturanız üzerinden para kazanma yöntemidir. Dialere kapılan kullanıcı beklemediği bir telefon faturası ile karşılaşabilir. Bedava mp3, bedava program, crack linklerinin tıklanması, burayı tıkla veya tamam düğmeleri ile sitedeki java programı çalıştırılarak sisteminizi tuzağın içine çeker. Her ne kadar kapatmaya çalışsanız da tekrar tekrar açılmaya davet eder.

•Browser Hijacking (Tarayıcı ele geçirme): Browser hijacking, bazı web siteleri tarafından, sayfalarının ziyaret sayısını arttırmak, kendi web sitelerindeki reklamların yüksek görüntülenme rakamlarına ulaşmasını sağlamak amacıyla web tarayıcınıza yerleştirilen, başlangıç sayfalarını ve arama sayfalarını değiştirebilen küçük bir program ya da registry ayarıdır. Eğer internet arama sayfalarınız ya da ana sayfanız sizin istemediğiniz bir şekilde değişiyorsa muhtemelen bilgisayarınızda böyle bir casus program yer edinmiştir.

•Blended Threat (Karma Tehdit): Bilgisayar güvenliğinde, virüslerin, solucanların, Truva atlarının ve zararlı kodların birlikteliğiyle başlatılan, yayılan ve sürdürülen saldırı. Karma tehditler birçok yerden saldırır, hızla yayılır, zararı çok olabilir ve sistemin zaaf noktalarının çoğundan yararlanır.

•Denial of service attacks (Hizmeti engelleme saldırısı DDOS): Truva atlarının dayandığı temel düşünce kurbanın bilgisayarındaki internet trafiğini bir web sitesine ulaşmasını veya dosya indirmesini engelleyecek şekilde arttırmaktır. Hizmeti engelleme saldırısı truva atlarının bir başka versiyonu mail-bombası truva atlarıdır ki ana amaçları mümkün olabildiğince çok makineye bulaşmak ve belirli eposta adreslerine aynı anda filtrelenmeleri münkün olmayan çeşitli nesneler ve içerikler ile saldırmaktır.

•MBR virüsü: MBR virüsü bilgisayar hafızasına yerleşir ve kendini bir depolama aygıtının bölümleme tablolarının ya da işletim sistemi yükleme programlarının bulunduğu ilk sektörüne (Master boot record) kopyalar. MBR virüsü normal dosyalar yerine depolama aygıtının belli bir bölümüne bulaşır. En kolay kaldırma yöntemi MBR alanının temizlenmesidir.

•Boot sektör virüsü: Boot sektör virüsü, hard disklerin boot sektörüne yerleşir. Ayrıca yapısı itibariyle bilgisayar hafızasına da yerleşebilir. Bilgisayar açılır açılmaz boot sektöründeki virüs hafızaya yerleşir. Bu tarz virüsleri temizlemesi oldukça zordur.

•Multipartite (çok bölümlü virüs): Boot ve dosya / program virüslerinin melezi olarak tanımlanabilir. Program dosyalarına bulaşır ve program açıldığında boot kayıtlarına yerleşir. Bilgisayarın bir dahaki açılışında hafızaya yerleşir ve oradan diskteki diğer programlara da yayılır.

•Polymorphic virüs: Her bulaşmada kendini değiştirmektedir. Virüs programları bu virüsü önleyebilmek için tahmin yürütme yoluna dayalı teknolojiler kullanıyorlar. Yani tehlikeli sayılabilecek virüslerdendir.

•Tracking Cookie: Cookie yani çerezler internette gezdiğiniz siteler vb. ile ilgili veri barındıran basit metin dosyalarıdır ve bilgisayarınızda çerez (cookies) klasöründe bulunurlar. Pek çok site de ziyaretçileri hakkında bilgi almak için çerezleri kullanırlar. Örneğin bir sitede ankette oy kullandığınız ve her kullanıcının bir oy kullanma hakkı var. Bu web sitesi çerez bilgilerinizi kontrol ederek sizin ikinci defa oy kullanmanıza engel olabilir. Ancak çerezleri kötü niyetli kişiler de kullanabilir. Tracking cookie adı verilen bu çerez türü bulaştığı bilgisayarda internette yapılan tüm işlemlerin, gezilen sayfaların kaydını tutar. Hackerlar bu şekilde kredi kartı ve banka hesap bilgilerine ulaşabilirler.